-

(BS159) Proton / Cyber-assurance / CSA2 / Statistics 2026 / Cyberattacks / Latest vulns / News

[FR] Bonjour, Voici un panel de quelques éléments de l’actualité de la sécurité informatique. Au sommaire de cette lettre : [EN] Hi everyone ! Here is a panel of some current information about computer security. Contents of this letter: Sommaire / Contents: Proton [FR] Proton Mail, le service de messagerie chiffré qui vend de la confidentialité à…

-

« Il faut faire très attention » aux escroqueries en ligne

Changer son mot de passe ne suffit pas, prévient Jean-Baptiste Caron, alors que quatre Français sur dix affirment avoir déjà été victimes d’escroqueries en ligne. L’architecte en cybersécurité pense d’ailleurs que ce chiffre est sous-évalué à cause de la honte ressentie par certaines victimes. Contexte de la menace C’est un type de malveillance qui concerne…

-

(BS158) Security / Identity / EU & IA / APT / Cyberattacks / Latest vulns / Blog

FR] Bonjour, Voici un panel de quelques éléments de l’actualité de la sécurité informatique. Au sommaire de cette lettre : [EN] Hi everyone ! Here is a panel of some current information about computer security. Contents of this letter: Sommaire / Contents: Security [FR] Selon le Data Threat Report de Thales, un écart se creuse entre dirigeants…

-

(BS157) Cyber Resilience Act / Trends 2026 / WOG Milano / CVE Limits / Cyberattacks / Latest vulns / Blog

[FR] Bonjour, Voici un panel de quelques éléments de l’actualité de la sécurité informatique. Au sommaire de cette lettre : [EN] Hi everyone ! Here is a panel of some current information about computer security. Contents of this letter: Sommaire / Contents: Cyber Resilience Act [FR] L’Union européenne renforce le cadre de cybersécurité avec le Cyber Resilience…

-

DSI & RSSI : Repenser le WAN pour allier performance, résilience et cybersécurité

Nouveaux enjeux La transformation des réseaux d’entreprise s’accélère. Avec la disparition progressive du MPLS traditionnel, les organisations doivent repenser leur connectivité pour l’adapter à un monde hybride et distribué. Télétravail, explosion des usages SaaS, multiplication des sites distants… Les exigences évoluent, et les infrastructures historiques montrent leurs limites, tant en termes de performance que de…

-

(BS156) Cyber Résilience Territoriale / China vs USA / Cybersecurity Act / Deepfake / Cyberattacks / Latest vulns

[FR] Bonjour, Voici un panel de quelques éléments de l’actualité de la sécurité informatique. Au sommaire de cette lettre : [EN] Hi everyone ! Here is a panel of some current information about computer security. Contents of this letter: Sommaire / Contents: Cyber Résilience Territoriale [FR] Nous organisons ce mardi 5 février 2026 à 11h, un webinaire…

-

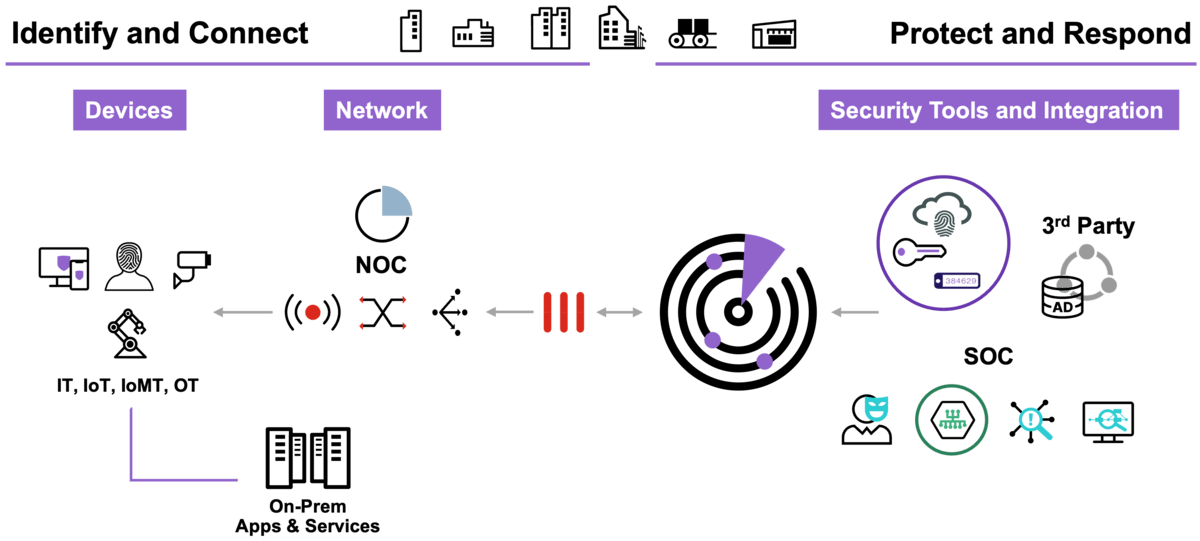

NAC : le gardien invisible du réseau d’entreprise

Le NAC face à l’évolution des réseaux d’entreprise Dans un contexte où les réseaux d’entreprise sont de plus en plus exposés aux menaces internes et externes, le Network Access Control (NAC) s’impose comme un pilier fondamental de la cybersécurité. L’essor du télétravail, du BYOD et des objets connectés a considérablement élargi la surface d’attaque des…

-

(BS155) Jaguar hack / VM Escape / Brutus / Internet off / Cyberattacks / Latest vulns

[FR] Bonjour, Voici un panel de quelques éléments de l’actualité de la sécurité informatique. Au sommaire de cette lettre : [EN] Hi everyone ! Here is a panel of some current information about computer security. Contents of this letter: Sommaire / Contents: Jaguar hack [FR] Le 5 janvier 2026, le constructeur automobile britannique Jaguar Land Rover a…

-

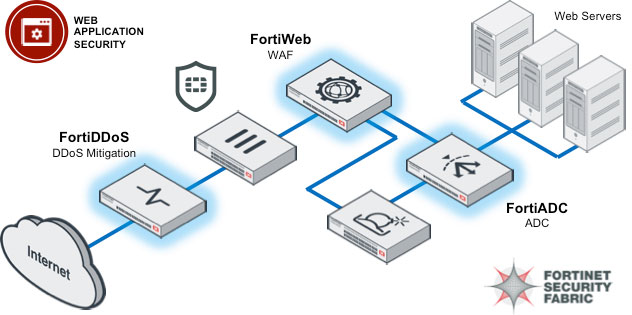

WAF : le bouclier applicatif face aux cybermenaces

La sécurité applicative au cœur des enjeux numériques Avec la généralisation des applications web, des services cloud et des API, la surface d’attaque des entreprises s’est fortement déplacée vers la couche applicative. Les cyberattaques ciblent désormais prioritairement les failles logiques, les vulnérabilités applicatives et les erreurs de configuration. Le Web Application Firewall (WAF) s’impose comme…

-

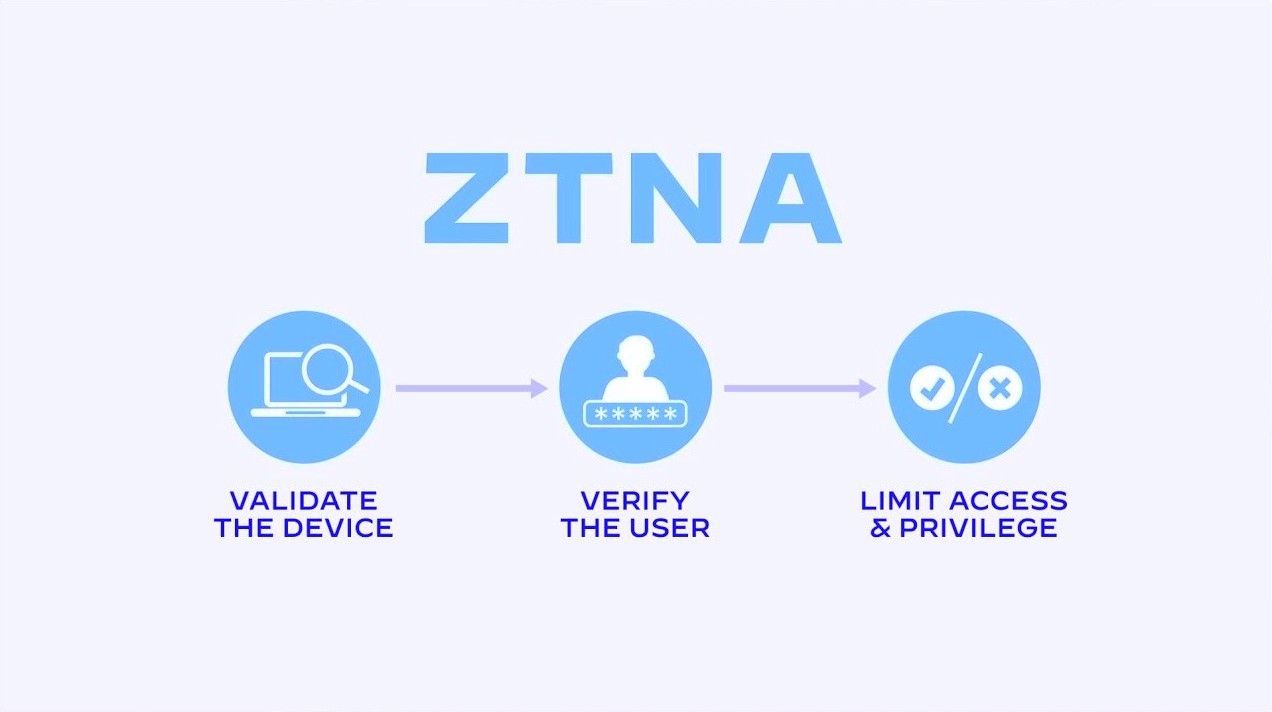

Fortinet Universal ZTNA

Qu’est-ce que le ZTNA, au juste ? Le Zero Trust Network Access (ZTNA) est un terme qui, en 2025, n’est plus un simple buzzword. Il rejoint désormais les concepts établis comme le SD‑WAN, l’authentification multi-facteurs (MFA) ou l’IoT. Il n’existe pas de consensus clair dans l’industrie réseau et sécurité sur la définition exacte du ZTNA.…

Blog

Le blog des experts Ironie