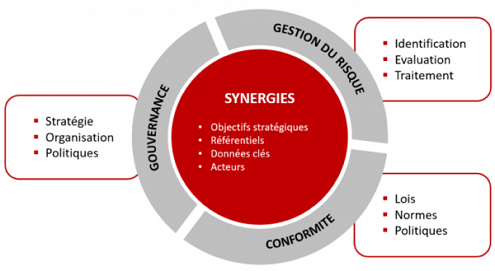

Aujourd’hui, les menaces cyber se multiplient et gagnent en sophistication. Face à cette évolution, se contenter d’installer des outils techniques de protection ne suffit plus. Une stratégie de cybersécurité efficace doit désormais reposer sur une approche holistique et durable, alliant direction stratégique, gestion des risques et respect des normes légales. C’est précisément l’objectif du cadre GRC — Gouvernance, Risques et Conformité.

Une démarche globale et structurée

Gouvernance : mise en place de politiques de sécurité claires, alignées avec les objectifs et les valeurs de l’entreprise.

Risques : identification des menaces et vulnérabilités, évaluation des impacts possibles selon les processus et actifs critiques.

Conformité : suivi des exigences réglementaires, définition de contrôles et de protocoles adéquats pour y répondre efficacement.

Les bénéfices concrets pour l’entreprise

- Amélioration de la résilience face aux incidents et aux attaques informatiques ;

- Assurance de conformité aux obligations légales et réglementaires (par exemple RGPD, normes industrielles) ;

- Optimisation de la performance globale de la sécurité ;

- Capacité à anticiper les menaces et à réagir de manière proactive.

Notre rôle dans l’accompagnement de vos enjeux GRC

Ironie propose une approche intégrée combinant expertise technique et alignement organisationnel :

- Audits techniques et organisationnels pour identifier les axes prioritaires de renforcement ;

- Élaboration de plans de sécurité adaptés, documents de référence et matrices de risques ;

- Accompagnement dans la mise en conformité réglementaire (par exemple, RGPD, exigences sectorielles) ;

- Formation des équipes internes pour instaurer une culture de sécurité durable.

En résumé, la GRC n’est plus une option : elle constitue le fondement d’une cybersécurité solide, durable et en phase avec les exigences actuelles. En adoptant cette approche, les organisations peuvent non seulement se protéger contre les cybermenaces, mais aussi en tirer une valeur stratégique à long terme.